الحفاظ على المعلومات السرية والحساسة مع نظام Tails

يلجأ الكثير من المهتمين في الحفاظ على معلوماتهم وخصوصياتهم على الإنترنت للعديد من الأساليب التي تحافظ على الكثير من خصوصياتهم. وفي مقال اليوم سأستعرض نظام تشغيل يدعى Tails يحافظ على قدر كبير من الخصوصية والأمان.

استخدمه الكثير من مناهضي السلطات والمدافعين عن الحريات كذلك استخدمه الصحفيين بعدما صادرت أصواتهم سلطات بلادهم ومنعتهم من التعبير عن آراءهم، وليست بثورات مصر وليبيا ببعيدتين عن استخدام الكثير من شباب الثورة لنظام تشغيل tail كما استخدم هذا النظام المنشق إدوارد سنودن الذي قام بنشر وثائق سرية وخاصة عن وكالة الأمن القومي الأمريكي.

ما هو Tails

هو نظام تشغيل وأحد توزيعات لينوكس، يعمل Tails كنظام حي أي أنه لا يمكن تثبيته على القرص الصلب وإنما يُحرق على DVD أو USB وبمجرد اغلاق نظام Tails فانه لا وجود لبيانات محفوظة على نظام التشغيل.

يتميز Tails باستخدامه لتقنيات تشفير قوية، كما أنه يمسح أي آثار متعلقة في تصفح الانترنت كالـ cookies وcache التي تعتبر ذاكرة مؤقتة ويتم فيها تخزين بيانات خاصة في عادات التصفح أو تفضيلات التصفح عند المستخدم وذلك لمساعدة المستخدم وسهولة الوصول للمواقع الإلكترونية.

ويؤدي مسح آثار الـ cache إلى تصفح الإنترنت بطريقة متخفية وإغلاق المجال أمام المتطفلين أو المتعقبين من الحصول على معلومات خاصة في المواقع التي تزورها أو الحصول على تفضيلات التصفح الخاصة بك.

استخدام شبكة Tor

لمن لا يعرفها هي عبارة عن شبكة تستخدم خوادم خاصة تضمن لك التصفح الآمن والخفي حيث تحميك من تتبع المتطفلين من الشركات المزودة للإنترنت والحكومات والهاكرز.

حيث عند استخدام شبكة Tor وعند عملية إرسال واستقبال البيانات ما بين خوادم Tor وبرنامج متصفح Tor المثبت على جهازك يقوم الطرفين بتشفير البيانات ولا يتم فك تشفير هذه البيانات إلا من قبل أحد الطرفين السابقين.

فمن المستحيل إذًا التجسس والاطلاع على البيانات المرسلة والمستقبلة، فشبكة كشبكة Tor منيعة للكثير من هجمات الهاكرز الخاصة في التجسس على بيانات تصفح الانترنت وأبرز هذه الهجمات sniffing وman in the middle.

عند محاولة إحدى البرامج المثبتة على نظام Tails الاتصال بالإنترنت مباشرة من دون استخدام شبكة Tor فان نظام Tails يحظر هذا الاتصال بدوافع أمنية. وذلك لأن نظام Tails يستخدم جدار ناري مثبت على نواة لينوكس ليمنع أي اتصالات خارج شبكة Tor.

وهنا أقول إن من شبه المستحيل إنشاء اتصال من دون شبكة Tor كون الجدار الناري مثبت على نواة لينوكس. إذًا فشبكة Tor تحميك من المواقع التي تحاول جمع معلومات عن مستخدميها وكذلك تحمي مستخدميها من الشبكات المحلية.

تجدر الإشارة لوجود متصفح غير آمن وحيد في نظام Tails يدعى unsafe web browser وهو لا يحمي بيانات المستخدمين له فأتى هذا المتصفح غير الآمن لاحتياج البعض من المستخدمين للولوج لبعض المواقع التي تحتاج بعض البيانات. فإن كنت ترغب في المحافظة على خصوصية المعلومات التي تملك “لا تستخدم هذا المتصفح بتاتا”.

أدوات تشفير مساندة

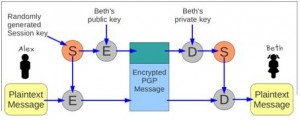

عند تصفح موقع الكتروني يُلزم Tails المتصفح بالتوجه إلى البروتوكول الآمن HTTPS في حالة دعم ذلك الموقع الالكتروني لبروتوكول HTTPS، كما يقوم Tails بحماية وتشفير الرسائل الفورية باستخدام أداة OTR، كما يستخدم تشفير PGP الخاص بتشفير الوثائق والمستندات ورسائل البريد الالكتروني، كما من الممكن تشفير مفتاح USB والقرص الخارجي الموصول في جهازك.

نصائح

أنصحك بحرق نسخة Tails دائمًا على DVD وليس على USB وذلك لإمكانية استهداف النظام واجراء تعديلات عليه حينما يحرق على مفتاح USB كون الـ USB قابل لإعادة الكتابة. أما الـ DVD فهو غير قابل لإعادة الكتابة، لذا يجب عليك استخدام Tails عن طريق حرقه على DVD وليس USB.

يوجد خاصية في Tails تدعى Windows Camouflage وهي عبارة عن تمويه، حيث يظهر شكل نظام Tails كشكل نظام ويندوز إكس بي لتجنب لفت أعين الأشخاص المتواجدين حولك.

يأتي Tails – كتوزيعات لينوكس المختلفة – مع العديد من البرمجيات الجاهزة للاستخدام كمتصفح الإنترنت IceWeasel المبني على فايرفوكس والذي بدوره يدعم إضافات فايرفوكس المتنوعة وكما يحتوي IceWeasel على إضافات جاهزة من أجل أمان أفضل.

كما يحتوي Tails على برنامج المحادثة الفوري Pidgin الذي يستخدم برتوكول OTR والذي يشفر المراسلة من دون حفظ المحادثة. وكذلك يحتوي نظام Tails البرامج المكتبية المشهورة OpenOffice والعديد من البرامج المعروفة لمستخدمي لينوكس والسهلة الاستخدام لمستخدمي ويندوز.

نصيحة حاول ألا تنساها طوال تواجدك على الإنترنت

مع استخدامك لكل عتادات الحماية والتشفير وحفظ المعلومات فكن على يقين أنه “لا وجود لمعلومات آمنة 100%” ولكن باستخدامك لبرمجيات الحماية والتشفير وحفظ المعلومات فانت ترفع من نسبة الحفاظ على معلوماتك وتقلل من نسبة الأشخاص القادرين على كشف هذه المعلومات.

يمكن تقوية الحماية حول المعلومات ليصعب على متتبعي البيانات فهمها وتفسيرها. لكن كل المعلومات قابلة للاختراق والانكشاف وقابلة للتداول في لحظة معينة… ولكن بعض المعلومات يعتبر من السهل الوصول إليها مقارنة بغيرها… وذلك يرجع لصاحب المعلومة ومدى حفظه لمعلوماته وتقوية الحماية عليها.